En avansert vedvarende trussel er et målrettet angrep der dyktige angripere går inn i et nettverk og forblir skjult i lange perioder av gangen.

Angripere bruker en rekke moderne tekniske verktøy for menneskelig beslutningstaking, og mange er flinke til å studere et system for å få tilgang stille før de samler inn verdifull data.

Hva du trenger å vite:

- En APT er et langsiktig, målrettet nettangrep som bruker skjulte og menneskelige operatører. Disse gruppene fokuserer på å holde seg i et nettverk i stedet for å forårsake rask skade.

- Angripere er avhengige av taktikker som phishing, zero-day-utnyttelser, sosial manipulasjon og AI-assisterte metoder for å få og opprettholde tilgang.

- APT-er fokuserer på organisasjoner, men enkeltpersoner kan bli påvirket av eksponerte data eller kompromitterte enheter.

- Større brudd inkluderer ofte personlig informasjon som angripere gjenbruker eller selger.

- APT-angrep utfolder seg i etapper, og mange moderne grupper bruker nå AI for å gjenoppbygge tilgang hvis forsvarere legger ned deler av angrepet.

- Brukere kan redusere risiko ved å oppdatere enheter og bruke gode datasikkerhetsvaner og atferdsbaserte sikkerhetsverktøy.

- Nylige APT-saker fremhever angrep i forsyningskjeden og mer realistisk sosial manipulasjon.

Hva betyr en APT i cybersikkerhet?

An Advanced Persistent Threat (APT) er et målrettet angrep der en trusselaktør får tilgang til et system og blir værende der i en lengre periode.

Ordet avansert refererer til verktøyene og teknikkene som brukes for å bryte seg inn. Zero-day exploits , tilpasset skadelig programvare og AI-assisterte metoder er alle eksempler på metoder svindlere bruker. Vedvarende betyr at angriperne ikke forlater når de først har gått inn. De fortsetter å overvåke systemet og gjenoppbygge tilgang hvis forsvarere stenger dem ute. De justerer og utvikler tilnærmingen sin etter behov.

Moderne APT-er er ikke helautomatiserte. Menneskelige operatører veileder angrepet og reagerer på forsvar for å gi en mer målrettet tilnærming. AI spiller en økende rolle ved å la angripere bevege seg raskere og opprettholde en tilstedeværelse med mindre innsats. Det kan også hjelpe dem med å skjule identiteten sin og unngå oppdagelse.

De klassiske beskrivelsene av APT-er i Cybersecurity viser ofte fem stadier, men disse trinnene fortsetter å utvikle seg. Nyere angrep gir AI-drevet utholdenhet gjennom automatisering, og fleksible kommando-og-kontrollmetoder kan også tillate angriperne å forbli på plass selv om en del av operasjonen deres oppdages.

Hvorfor den menneskelige faktoren betyr noe

De fleste APT-angrep begynner med at noen blir lurt. Sosial manipulering gir angripere en åpning, og det er fortsatt en av de mest pålitelige måtene å få tilgang på.

Selv sterke tekniske forsvar kan brytes hvis en angriper overtaler en enkelt person til å klikke på en lenke eller avsløre en liten bit med informasjon.

Moderne taktikk blir mer avansert og kaster ikke et så bredt nett. Spear-phishing -meldinger bruker nå ekte bedriftsdetaljer eller stjålne e-posttråder. AI-generert skrift kan få dem til å se autentiske og profesjonelle ut.

Åte har også utviklet seg. Angripere kan bruke falske påloggingssider til skyen og hastevarsler som etterligner interne systemer. Disse teknikkene gjør det vanskeligere for brukere å oppdage en felle, spesielt når meldinger så overbevisende ser ut til å komme fra en kollega eller klarert partner.

Menneskelige avgjørelser former de tidlige stadiene av mange APT-inntrengninger. Et øyeblikk med distraksjon eller en godt utformet svindelmelding kan gi angripere tilgangen de trenger for å slå seg ned på et nettverk.

Hvordan fungerer et APT-angrep?

Et APT-angrep utfolder seg i en serie med stadier som lar angripere gå inn i et nettverk og operere uten å trekke oppmerksomhet. De fleste angrepene følger et kjent mønster:

Trinn én: Få tilgang

Tilgang er det første trinnet. Nettkriminelle får vanligvis tilgang gjennom et nettverk, en infisert fil, søppelpost eller en sårbarhet i en app for å sette inn skadelig programvare i et målnettverk. Moderne teknikker gjør at dette stadiet ofte er automatisert. Angripere automatiserer, tester flere inngangspunkter samtidig og justerer tilnærmingen deres når sikkerhetsverktøy blokkerer et forsøk.

Trinn to: Etabler fotfeste

Nettkriminelle implanterer skadelig programvare som gjør det mulig å opprette et nettverk av bakdører og tunneler som brukes til å bevege seg rundt i systemer uoppdaget. Den skadelige programvaren bruker ofte teknikker som å skrive om kode for å hjelpe hackere med å skjule sine spor.

Moderne fotfester er utformet for å overleve forsøk på fjerning og kan automatisk installere seg selv på nytt. Noen bytter til nye tilgangsbaner når forsvarere griper inn.

Trinn tre: Utdype tilgangen

Når du er inne, bruker hackere teknikker som for eksempel knekking av passord for å få tilgang til administratorrettigheter slik at de kan kontrollere mer av systemet og få enda høyere tilgangsnivåer. Denne prosessen kan nå også styres av automatiserte verktøy og skript som tilordner tillatelser og raskt tilpasser seg hvis tilgangen er begrenset eller overvåket. Det gjør det vanskeligere å rote ut angriperne.

Trinn fire: Beveg deg sideveis

Dypere inne i systemet med administratorrettigheter, kan hackere flytte rundt etter eget ønske. De kan også forsøke å få tilgang til andre servere og andre sikre deler av nettverket. Dette er et annet område som flere svindlere har automatisert for å prøve å få et bredere fotfeste og forståelse av systemet.

Trinn fem: Se, lær og forbli

Når angripere først er inne i systemet, bygger de en detaljert forståelse av hvordan det fungerer og hvor dets svake sider er. Dette gjør at de i det stille kan samle inn informasjonen de er ute etter. Samtidig tilpasser de seg sikkerhetstiltak og bruker avanserte skjuleteknikker for å holde seg inne i systemet lengst mulig.

Beskytt mot APT

Avanserte vedvarende trusler er bygd for å forbli skjult og tilpasse seg over tid. Sikkerhetsverktøy som er avhengige av atferdsbasert og AI-drevet beskyttelse, kan bidra til å oppdage uvanlig aktivitet tidlig og redusere risikoen for langvarig tilgang.

Utforsk Kaspersky Enterprise-porteføljenHvordan kan angripere bryte seg inn og få kontroll?

APT-grupper starter ofte med å finne et enkelt svakt punkt og sakte utnytte det. Dette kan være en feil i et bedriftssystem, en personlig enhet eller en nettjeneste som folk bruker hver dag.

Metodene deres blir mer overbevisende. En null-dagers utnyttelse utnytter en programvarefeil som ikke er rettet enda, og kan påvirke både forretningsprogramvare og forbrukerapper. Vannhullsangrep innebærer infisering av nettsteder som enkelte brukergrupper ofte besøker. Agn har også utviklet seg og inkluderer nå ofte falske påloggingssider til skyen eller hasteoppfordringer som ser ekte ut og er utformet for å lure både ansatte og private brukere.

Mange APT-angrep begynner ikke med selve hovedmålet. I stedet bryter angripere ofte seg inn hos mindre tjenesteleverandører eller mye brukte programvareverktøy først. Derfra kan de nå både organisasjoner og individuelle brukere som er avhengige av disse tjenestene, spesielt når jobben og personlige kontoer eller enheter er tilkoblet.

Angripere skaper vanligvis fotfeste ved å installere bakdører eller eksterne skjell. Disse verktøyene hjelper dem å koble til systemet igjen når de vil, og blokkerer forsøk på å fjerne tilgangen deres. Svindlere jobber da vanligvis med å utvide tilgangen ved å utnytte interne svakheter i systemet. De hever også rettighetene sine til å ta kontroll over flere systemer.

Hvordan angripere flytter, skjuler og opprettholder langsiktig tilgang

Når angripere har fått sterkere tilgang, begynner de å utforske tilkoblede systemer, kontoer og kommunikasjonsverktøy mens de forblir skjulte. Dette kan omfatte bedriftsservere, skytjenester eller til og med hjemmenettverk og personlige nettverk som er tilkoblet via jobbenheter eller delte kontoer.

Målet deres er å forstå hvordan miljøet fungerer og hvordan de kan forbli ubemerket mens de forårsaker skade. Dette gir dem mer tid til å få tilgang til personlig informasjon, tilkoblede brukerkontoer og andre sensitive data knyttet til både organisasjoner og enkeltpersoner.

Angripere støtter seg på teknikker som setter lite spor. De kan endre logger eller noen ganger bruke sofistikert, filløs skadelig programvare som kjører i minnet. Noen ruter kommunikasjonen gjennom krypterte kanaler designet for å smelte inn i normal trafikk. Vi har også sett bruk av AI-assistert utholdenhet som kan endre atferd når sikkerhetsverktøy reagerer og gjenoppbygge tilgang hvis den fjernes.

Det beste forsvaret bruker også AI og maskinlæring for å kjempe tilbake. Disse verktøyene ser etter uvanlig atferd i nettkontoene og nettverkene dine, og kan oppdage påloggingsmønstre eller dataaktivitet som ikke samsvarer med din vanlige bruk. Dette er viktig fordi mange avanserte angrep ikke er avhengige av åpenbar skadelig programvare. De blander seg og venter.

Fra et personlig sikkerhetssynspunkt betyr dette at moderne beskyttelse fokuserer på å redusere risiko tidlig i stedet for å bare reagere etter at noe går galt. Sikkerhetsverktøy kan oppdage små advarselsskilt og begrense tilgangen før angripere rekker å gå lenger eller forbli tilkoblet.

APT-forsvar fortsetter å utvikle seg

Noen forsvar er fortsatt i utvikling. Kvantebestandig kryptering er en fremvoksende tilnærming utformet for å beskytte sensitive data mot fremtidige angrepsmetoder som kan bryte dagens krypteringsstandarder. Selv om dette ikke er noe forbrukere flest trenger å sette opp selv, brukes det i økende grad i kulissene av tjenesteleverandører for å styrke den langsiktige databeskyttelsen.

Nylige hendelser viser hvor raskt APT-metoder utvikler seg, og at den avanserte definisjonen av vedvarende trussel fortsetter å endre seg med teknologien. Nyere angrep har brukt forgiftede programvareoppdateringer og til og med deepfake-lyd for sosial manipulasjon. Noen har vært bekymret for nye "å leve av landet"-teknikker som er avhengige av legitime verktøy i nettverket. Hvert tilfelle fremhever hvor fleksible og tålmodige disse gruppene kan være.

Selv når en APT-operasjon ser ut til å være nedlagt, kan det hende at trusselen ikke er borte. Angripere legger ofte igjen skjulte bakdører og sekundære implantater som lar dem komme tilbake senere. Å forstå hele livssyklusen til en APT hjelper organisasjoner og enkeltpersoner med å forstå hva slags trussel de er.

Hvem er angriperne av Advanced Persistent Threats?

APT-angrep utføres vanligvis av store og ressurssterke grupper i stedet for ensomme hackere.

Mange er knyttet til nasjonalstatlige programmer, der regjeringer finansierer langsiktige cyberoperasjoner for å innhente etterretning eller oppnå strategiske fordeler.

Det er også hybride aktører som visker ut grensen mellom regjeringsstøttede grupper og kriminelle nettverk. Det finnes også organiserte nettkriminelle grupper som kan bruke taktikker i APT-stil (blant mange andre) for å stjele data eller presse penger.

Disse angriperne fokuserer ofte på bransjer som støtter kritiske tjenester eller lagrer store mengder sensitive data.

Hvorfor de starter APT-kampanjer

APT-grupper er ikke like – de kjører kampanjer av forskjellige årsaker.

Noen fokuserer på spionasje og langtidsovervåking som del av en politisk gevinst. Andre sikter mot økonomisk gevinst på kort sikt. Det de deler er tålmodighet og planlegging. Disse angrepene er utformet for å gi verdi over tid, ikke raske gevinster.

Påvirker APT-angrep vanlige mennesker?

APTs innvirkning når ofte vanlige brukere som en del av mye større brudd. De kan også angripe personer som har lenker til organisasjoner.

Hvordan enkeltpersoner blir indirekte ofre

Når angripere bryter et selskap eller en offentlig tjeneste, får de ofte tilgang til mange personlige registre. Selv om du ikke var det tiltenkte målet, kan informasjonen din fortsatt være fanget i bruddet. Det er viktig

Hvordan personlige enheter kan aktivere angrep

Personlige enheter og jobbenheter brukes ofte som inngangspunkter. En kompromittert bærbar datamaskin eller hjemmenettverk kan gi angripere fotfeste i et større miljø når enheter kobles til bedriftssystemer. Etter hvert som flere husstander er avhengige av tilkoblede enheter, kan svakheter i hjemmets sikkerhet også utsette smarthussystemer, personlige nettverk og tilknyttede kontoer for bredere angrep.

Hvilke tegn hverdagsbrukere kan legge merke til

APT-aktivitet er vanligvis subtilt utformet. Men noen tegn kan vises. Disse kan omfatte uventede påloggingsvarsler, uvanlig kontoaktivitet og enheter som kjører tregere enn normalt. Du bør også være på utkikk etter gjentatte phishing-forsøk som føles svært personlige.

Hvis du ignorerer de avslørende advarselsskiltene, kan det gi angripere mer tid til å holde seg skjult og til og med øke risikoen for langsiktig kontoovertakelse eller utvidet dataeksponering.

Hvordan er en APT forskjellig fra vanlig skadelig programvare?

En APT er ikke et hurtig- eller scattergun-angrep. Den er målrettet og designet for å være snikende og forbli skjult i lange perioder av gangen.

Vanlig skadelig programvare sprer seg vanligvis mye og forårsaker umiddelbar skade, men APT-grupper velger spesifikke ofre og jobber detaljert og presis for å unngå oppdagelse. De er faktisk det motsatte av enkelte scattergun-skadelige tilnærminger.

Ransomware-angrep kan være en form for APT og tar sikte på å låse filer og kreve betaling i løpet av få timer. APT-aktører foretrekker rolig tilgang som lar dem studere systemer og samle verdifulle data over uker eller måneder. De utnytter menneskelig beslutningstaking og teknikker som endres etter hvert som forsvarere reagerer. Dette kontrollnivået skiller dem fra grunnleggende skadelig programvare som følger et fast skript.

Slik oppdager du en avansert vedvarende trussel

Avansert oppdagelse av vedvarende trussel blir vanskeligere av det faktum at aktiviteten er utformet for å gli inn i normal atferd. Det betyr ikke at det alltid fungerer perfekt eller ikke kan oppdages, og mange tegn kan fortsatt gi deg forhåndsvarsel. Vær på vakt for merkelig atferd:

- Filer som åpnes til rare tider

- Uventede eller uforklarlige dataoverføringer

- Kontoer som logger på fra ukjente steder

- Tregere enhetsytelse

- Høyt nettverksbruk

- Innstillinger som endres uten at du input kan også peke på problemer

Du bør også se etter ukjente apper eller oppgaver i bakgrunnen du ikke installerte. Ved å overvåke viktige filer og konfigurasjoner kan du legge merke til små endringer tidlig, før angripere sprer seg videre.

Tradisjonelle antivirus- og brannmurer var sterkt avhengige av kjente signaturer fra skadelig programvare. Sikkerhetsverktøyene våre har endret seg mot atferdsbasert og AI-drevet overvåking som ser etter uvanlige handlinger i stedet for bare å skanne etter kjente trusler.

Kasperskys ekspertoppdagelse av trusler og ekspertvirussjekk og fjerning kan bidra til å beskytte forbrukere og fjerne eventuelle trusler som har brutt gjennom forsvaret.

Sikkerhetsvarsler og kontoovervåking

Slå på påloggingsvarsler for de viktigste kontoene dine for å varsle deg hvis noen prøver å komme seg inn på kontoen din. Sjekk aktivitetsloggene i alle nettkontoene og verktøyene dine for å bekrefte at det bare er du som logger på. Disse varslene kan varsle deg tidlig hvis noen prøver å bruke stjålet påloggingsinformasjon.

Oppdagelsesverktøy som hjelper

Bruk sofistikert sikkerhetsprogramvare som overvåker etter mistenkelig atferd, ikke bare kjente signaturer fra skadelig programvare. Atferdsbaserte og AI-baserte verktøy kan oppdage uregelmessigheter raskere og hindre angripere i å bevege seg dypere inn i systemet ditt.

Hold alltid automatiske oppdateringer aktivert slik at enheten din har den nyeste beskyttelsen mot nye APT-teknikker. Kasperskys verktøy kan også beskytte deg mot falske nettsteder og e-postmeldinger opprettet av nettkriminelle for å stjele identiteten din og pengene dine.

Hvordan kan enkeltpersoner beskytte seg mot APT-taktikker?

Jevnlige programvareoppdateringer, flerfaktorautentisering, sterke passord og jevn phishing-bevissthet fjerner mange av åpningene disse gruppene er avhengige av.

Selv et enkelt blokkert forsøk kan forhindre angripere i å få tilgangen de trenger for å bevege seg dypere inn i et nettverk. Selv om disse angrepene vanligvis er rettet mot store organisasjoner, er personlige vaner fortsatt viktige. Det er nødvendig med solide forsvar over hele linja. Enheter hjemme, personlige e-postkontoer og gjenbrukte passord er ofte den svakeste lenken som angripere utnytter for å nå større systemer.

Bruk av moderne sikkerhetsprogramvare reduserer risikoen. Dagens verktøy fokuserer mindre på å oppdage kjent skadelig programvare og mer på å begrense mistenkelig atferd og forhindre uautoriserte endringer. Dette bidrar til å redusere eksponeringen over tid, i stedet for å reagere først etter at skaden er skjedd.

Nyere beskyttelsestilnærminger dukker også opp takket være teknologiske fremskritt. Noen plattformer bruker nå blokkjedebasert sporing for å opprette manipulasjonssikre registreringer av systemaktivitet og filendringer. Ved å logge hendelser på en måte som ikke kan endres i det stille, gjør disse systemene det vanskeligere for angripere å skjule endringer eller skrive om historikk etter å ha fått tilgang. Disse teknikkene gjør det vanskeligere for angripere å endre filer eller skjule aktivitetene deres.

Hva gjør jeg hvis det er mistanke om kompromittering?

Hvis du tror at enheten eller kontoene dine har blitt kompromittert, er det viktigste å handle raskt.

Koble fra nettverket først. Endre passordene dine fra en sikker enhet og se gjennom kontoaktiviteten din for ukjente pålogginger eller innstillinger. Kjør en fullstendig sikkerhetsskanning med programvare som kan oppdage uvanlig atferd og faktiske moderne trusler .

Hvis problemene fortsetter å dukke opp, eller hvis sensitive kontoer ble åpnet, er det viktig å forstå at avanserte angripere kan ha forlatt skjulte bakdører. Disse tillater dem å få tilgang igjen selv etter at noen problemer ser ut til å være løst.

I tilfeller der det gjenstår gjentatte tegn på inntrengning, kan en fullstendig tørking av enheten og reninstallere ny installasjon være det sikreste alternativet. Dette kan fjerne skjulte verktøy som er vanskelige å oppdage, og som kan fortsette å true sikkerheten din.

Gode cybersikkerhetsvaner er fortsatt viktige. Slå på flerfaktorautentisering der det er mulig for å holde deg beskyttet. Se gjennom kontoaktivitet for pålogginger eller gjenopprettingsalternativer du ikke gjenkjenner.

Hvilke nyere APT-eksempler viser hvordan disse angrepene fungerer

Dette er ikke en abstrakt trussel. Nylige APT-hendelser gir et klart bilde av hvordan ekte angripere beveger seg stille gjennom nettverk.

Store hendelser siden 2020

Solar Winds:

En av de mest omtalte sakene var SolarWinds Orion-angrepet i 2020, da det ble oppdaget at angripere «hadde vært i stand til å legge til en skadelig endring i SolarWinds Orion-produkter som tillot dem å sende kommandoer på administratornivå til enhver berørt installasjon."

Da kunder installerte den oppdateringen, ga de ubevisst angriperne ekstern tilgang til deres interne nettverk. Angripere valgte hvilke ofre de skulle gå dypere inn i, og brukte flere verktøy for å utvide tilgangen og opprettholde utholdenhet.

MOVEit:

Enda nyere fremhevet MOVEit-databruddet i 2023 risikoen ved administrerte filoverføringsverktøy. En gruppe løsepengevirus utnyttet en null-dagers sårbarhet i MOVEit-programvaren for å installere nettskall på utsatte servere, og stjal deretter i det stille data fra tusenvis av organisasjoner før problemet ble offentlig kjent.

Hva disse hendelsene lærer forbrukerne

De viser at angripere ikke alltid går direkte etter enkeltpersoner. De går ofte på akkord med klarert programvare eller tjenesteleverandører, og bruker deretter den posisjonen til å nå mange organisasjoner samtidig.

På samme måte viser de også hvordan flertrinns utholdenhet fungerer i praksis. Disse eksemplene viser at angripere installerte bakdører eller brukte skjulte nettskall. De beveget seg på tvers av systemer for å finne verdifull informasjon.

Lærdommen for vanlige brukere er enkel: Du er avhengig av flere systemer enn de du eier . Sterke personlige sikkerhetsvaner og rask handling når du mottar hendelsesvarsler, bidrar til å redusere risikoen for dataene dine over tid.

Relaterte artikler:

- Hva er Zero-day-bedrifter?

- Hva er endepunktsikkerhet?

- Hva er nettsikkerhet?

- Hvordan holde seg trygg mot AI-hacking?

Relaterte produkter:

- Kaspersky Enterprise Solutions

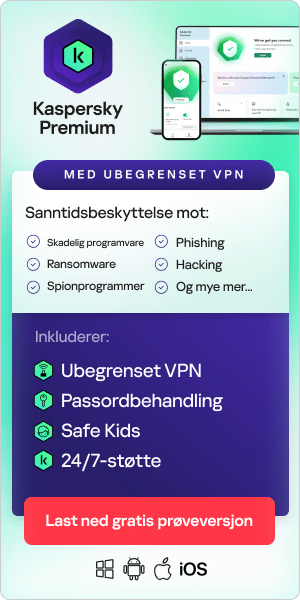

- Kaspersky Premium

- Last ned en gratis 30-dagers prøveversjon av premiumplanen vår

Ofte stilte spørsmål

Hvor lenge er APT-angripere vanligvis inne i et system?

APT-angripere kan bli værende i et system i uker eller til og med år. Målet deres er å forbli ubemerket så lenge som mulig, slik at de kan fortsette å samle inn data og se hvordan organisasjonen fungerer.

Hvorfor er APT-angrep så vanskelig å oppdage?

Angrep som dette er vanskelige å oppdage fordi de bruker snikende taktikker som egendefinerte verktøy og normal utseende systemaktivitet. De legger inn angrepene sine i den daglige nettverkstrafikken.

Er APT-grupper knyttet til bestemte land?

Mange APT-grupper antas å være knyttet til eller støttet av spesifikke nasjonalstater, mens andre er kriminelle grupper som kan jobbe på tvers av landegrensene. Offentlige rapporter bruker ofte kodenavn i stedet for å navngi land direkte.

Hvordan velger APT-angripere sine ofre?

De velger vanligvis mål som inneholder verdifull data, eller som har tilgang til viktige systemer. Det er mer vanlig å se offentlige etater og store selskaper målrettet enn ikke-tilknyttede personer. Noen ganger blir mindre organisasjoner målrettet først fordi de gir en vei inn i et større nettverk.