Atferdsbasert beskyttelse

Atferdsbasert oppdagelse er en del av Kasperskys neste generasjons flerlagsmetode for beskyttelse. Det er blant de mest effektive metodene for å beskytte mot avanserte trusler som filløs skadelig programvare, løsepengevirus og zero-day-angrep med skadelig programvare.

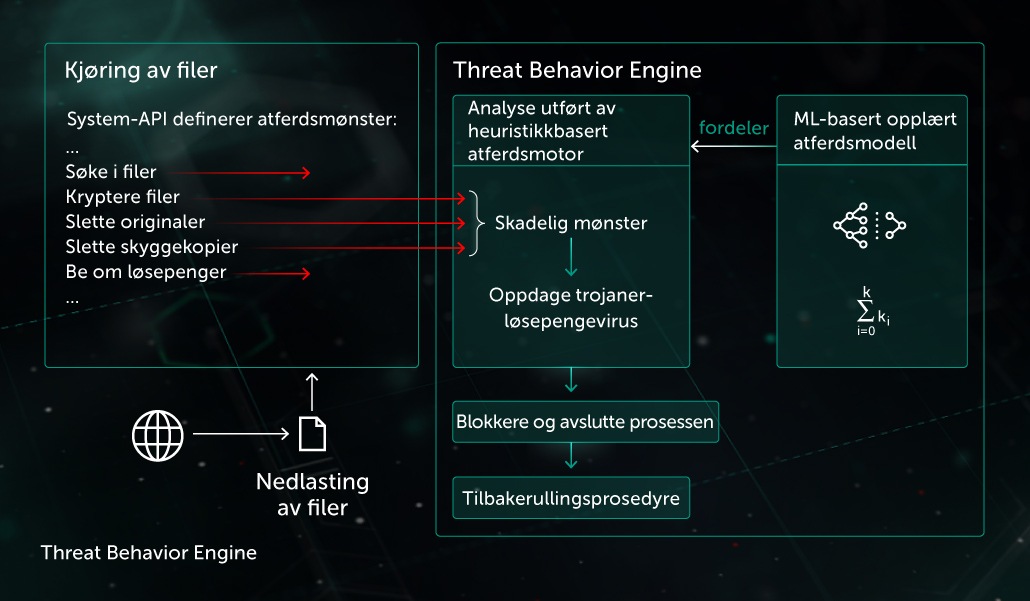

Kasperskys Threat Behavior Engine består av følgende beskyttelsesfunksjoner:

- atferdsregistrering

- Forhindring av utnyttelse (EP)

- Utbedringsmotor

- Låsebeskyttelse

I det virkelige liv skjuler trusselaktører skadelig kode for å omgå statiske oppdagelsesteknologier i og emulering med sikkerhetsprodukter. Nylig opprettet kode for løsepengevirus er for eksempel ofte pakket av et tilpasset pakkeprogram med antiemuleringsfunksjonalitet. Før den utføres, vil ethvert forsøk på å skanne den velutformede prøven med skanning ved behov eller skanning ved tilgang gi et mislykket oppdagelsesresultat, slik at trusselaktørens oppgave gjennomføres.

Når den kommer til utførelsesstadiet, analyserer imidlertid Threat Behavior Engine den faktiske prosessaktiviteten i sanntid og avslører at den er skadelig. Alt du må gjøre da, er å slå alarm, avslutte prosessen og tilbakestille endringene.

I det nevnte eksempelet med et innpakket løsepengevirus kunne prøven prøve å

- finne viktige filer på målsystemet

- kryptere viktige filer

- slette originale filer

- slette skyggekopier

Slik informasjon er tilstrekkelig til at det blir oppdaget, og er ikke avhengig av pakkeprogrammet eller hvilke antiemuleringsteknikker som er brukt. Ved å kjøre Threat Behavior Engine, som er armert med både atferdsheuristikk og ML-baserte modeller, blir ikke produktet påvirket av statiske omgåelsesteknikker og til og med endringer i prøvenes atferd.

Ved atferdsbaserte vurderinger er det viktig å oppdage skadelig aktivitet så tidlig som mulig, noe som i kombinasjon med en god utbedringsmotorgjør det mulig å forhindre datatap for sluttbrukere. Utbedringsmotorenbeskytter ulike objekter, som filer, registernøkler, oppgaver og så videre.

La oss gå tilbake til prøven ovenfor. Vi forutsetter at løsepengeviruset la til seg selv for automatisk kjøring (f.eks. gjennom registeret) før det utførte den faktiske skadelige aktiviteten. Etter at det er oppdaget, må utbedringsmotorenanalysere atferdsstrømmen og ikke bare gjenopprette brukerens data, men også slette registernøkkelen som ble opprettet.

En annen fordel er at atferdsbasert oppdagelsesteknologi i enkelte tilfeller er den eneste metoden for å oppdage og beskytte mot en trussel, som filløs skadelig programvare. Et eksempel på dette er hvis en bruker surfer på Internett og blir offer for ufrivillig nedlasting. Etter utnyttelsen blir skadelig kode utført i en nettleserkontekst. Det overordnede målet med den skadelige koden er å bruke registeret eller WMI-abonnementer for at angrepet skal vedvare, og dette fører til at det ikke finnes ett enkelt objekt for statisk skanning. Komponenten for atferdsregistrering analyserer imidlertid nettleserens trusselatferd, flagger oppdagelsen og blokkerer den skadelige aktiviteten.

Atferdsmotorkomponenten benytter ML-baserte modeller på endepunktet for å oppdage tidligere ukjente mønstre i tillegg til atferdsheuristiske registreringer. Systemhendelser samles inn fra ulike kilder og leveres til ML-modellen. Når de er behandlet, produserer ML-modellen en vurdering hvis det analyserte mønsteret er skadelig. Selv om det vurderes som ikke skadelig, blir resultatet fra ML-modellen brukt av funksjonen for atferdsheuristikk, som i sin tur også kan flagge oppdagelsen.

Komponenten for atferdsregistrering implementerer en mekanisme for minnebeskyttelse. Den beskytter viktige systemprosesser, som lsass.exe, og gjør det mulig å forhindre lekkasje av brukerinformasjon ved hjelp av mimikatz-lignende skadelig programvare.