Du nevner joggesko til en venn, legger fra deg telefonen, og i løpet av en time dukker en annonse for joggesko opp på Instagram. Det føles for treffsikkert til å være en tilfeldighet.

Millioner av mennesker har opplevd dette, og de fleste antar at telefonen lytter. Det korte svaret er nei, ikke på den måten du tror. Det fulle svaret er mer urovekkende: Telefonen din trenger ikke å lytte.

Det viktigste å vite:

- Telefonen din tar ikke opp hverdagslige samtaler; stemmeassistenter lytter bare etter bestemte aktiveringsord.

- Målrettede annonser føles uhyggelig treffsikre fordi plattformer bygger detaljerte profiler fra nettlesing, posisjon og appaktivitet.

- Noen apper samler inn langt mer data enn funksjonen deres krever, noe som er en reell personvernbekymring selv uten skjult opptak.

- Spionvare som Pegasus kan aktivere en mikrofon eksternt, men disse angrepene retter seg mot spesifikke personer, ikke vanlige forbrukere.

- Datameglere som Acxiom og LiveRamp setter sammen atferdsprofiler som følger deg på tvers av enheter. Det er den virkelige hverdagsrisikoen for personvernet.

- Å tilbakestille annonserings-ID, gå gjennom apptillatelser og bruke en VPN reduserer eksponeringen din betydelig.

Lytter telefonen din til samtalene dine?

Nei. Telefonen din tar ikke kontinuerlig opp hverdagslige samtaler for annonsører. Verken iOS eller Android tillater apper å strømme mikrofonlyd i bakgrunnen, og begge krever brukerens tillatelse før noen app kan få tilgang til mikrofonen i det hele tatt.

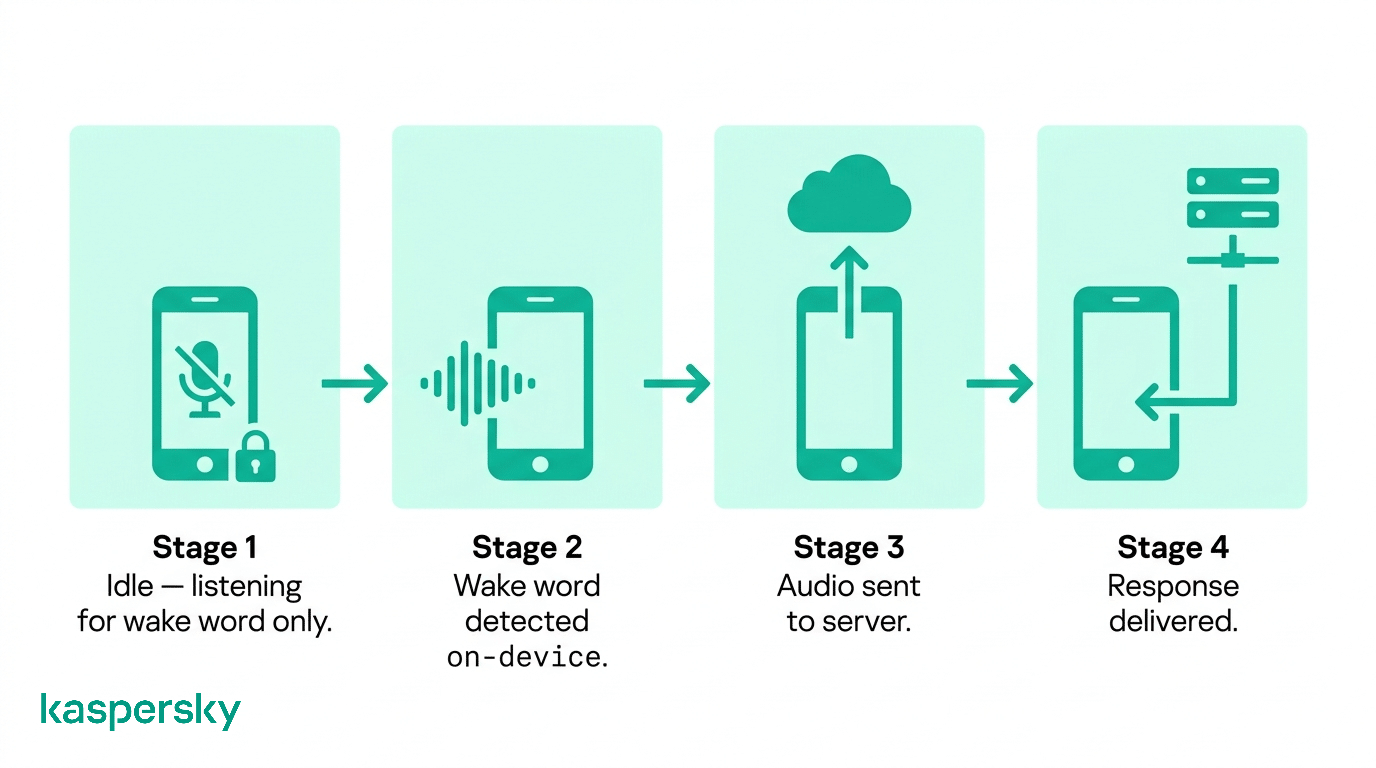

Men lytter telefoner til deg når du bruker stemmeassistenter? Ja, telefoner lytter etter et snevert sett med aktiveringsord, vanligvis «Hei Siri», «OK Google» eller «Alexa». Disse triggerne behandles på enheten ved hjelp av en liten, dedikert nevrobrikke. Lyd sendes til nettskyen først etter at aktiveringsordet utløses. Utenfor dette vinduet er ikke mikrofonen aktiv i noen meningsfull forstand for appene på telefonen din.

Forskere ved Northeastern University gjennomførte en kontrollert studie som overvåket nettverkstrafikk fra tusenvis av populære apper og fant ingen bevis for at apper i hemmelighet tok opp lyd og sendte den. Konklusjonen holdt selv for apper som mange mistenkte for å lytte. Følelsen som får deg til å spørre «lytter telefonen min til meg» har en helt annen forklaring.

Hvorfor det føles som om telefonen din lytter

Den menneskelige hjernen er skrudd sammen for å legge merke til mønstre og tilskrive årsak. Dermed, når du snakker med en venn om et produkt, og deretter ser en annonse for produktet i sosiale medier, føles det betydningsfullt.

Det er to kognitive effekter i spill her. Den første er frekvensillusjon (noen ganger kalt Baader-Meinhof-fenomenet), som betyr at når noe først kommer inn i bevisstheten din, begynner du å legge merke til det overalt.

Den andre er bekreftelsesbias, som betyr at du husker gangene en annonse matchet en samtale og glemmer hundrevis av annonser som ikke hadde noen sammenheng med noe du diskuterte.

Annonsesystemer trenger ikke å ta opp deg for å vise relevante annonser. De vet allerede mye om deg, og de kan utlede resten fra menneskene rundt deg.

Hvordan «lytter» telefonen uten å ta opp alt?

Stemmeassistenter kjører lokalt på en dedikert prosessor og gjør en lignende mengde beregningsarbeid som autokorrektur. De lytter i svært korte intervaller og forkaster hvert hvis aktiveringsordet mangler.

Denne utformingen tjener to formål. Den sparer batteri: full lydbehandling på hovedprosessoren ville tappet en moderne smarttelefon i løpet av timer. Og den begrenser eksponeringen, siden ingen lyd forlater enheten før du sier aktiveringsordet.

Denne utformingen tjener to formål. Den sparer batteri: full lydbehandling på hovedprosessoren ville tappet en moderne smarttelefon i løpet av timer. Og den begrenser eksponeringen, siden ingen lyd forlater enheten før du sier aktiveringsordet.

Hva som skjer når telefonen aktiveres

Etter at et aktiveringsord er oppdaget, tar enheten opp forespørselen din og sender den til en server for behandling. Både Apple og Google lagrer som standard et transkript av hver forespørsel. Du kan se gjennom og slette denne loggen i kontoinnstillingene dine:

- Android: myaccount.google.com

- iOS: Innstillinger, deretter Siri og Søk

Feilaktige utløsere er vanlige der et ord som høres ut som «Hei Siri» i et TV-program du ser på, kan aktivere assistenten og sende et kort lydklipp til serveren. Dette er en begrensning i hvordan modeller for aktiveringsord fungerer, ikke bevis på overvåking. Uansett er det lurt å slette taleloggen din med jevne mellomrom.

Hvis telefonen ikke tar opp deg, hvordan «lytter» den til deg for annonser?

Annonsesystemer har bygget prediksjonsmodeller så presise at de ofte kan utlede hva du vil før du bevisst har bestemt deg for å kjøpe det. Mekanismen er data, ikke lyd. Plattformer sporer atferden din, modellerer den statistisk og kryssrefererer den mot millioner av brukere med lignende mønstre.

Hver plattform har en skyggeprofil på deg. Det er et bilde av vanene dine, interessene dine og sannsynlig neste kjøp som du aldri har satt deg ned for å lage. Dataene som bygger den, kommer fra kilder de fleste ikke tenker på som overvåking.

Hvilke data brukes til å bygge profilen din

Hver app på telefonen kan observere atferden din inne i den appen, avhengig av tillatelsene, inkludert nettleserhistorikk, søk og innholdet du engasjerer deg i på sosiale plattformer. Hver gang du foretar et kjøp, kan den transaksjonen deles med annonsenettverk gjennom tredjepartscookies eller programvareutviklingssett innebygd i handleapper.

Din annonserings-ID (kalt IDFA på iOS og GAID på Android) er en unik identifikator knyttet til enheten din. Den lar annonsører koble aktiviteten din på tvers av ulike apper og nettsteder, selv når du ikke er logget inn. Datameglere kjøper disse dataene fra apputviklere, beriker dem med frakoblede kjøpsdata og selger konsoliderte profiler til annonsører.

Kontaktsynkronisering legger et nytt lag til profilen din. Når en app ber om tilgang til kontaktene dine og du godtar, kan den matche ditt sosiale nettverk mot sin eksisterende database. For eksempel, hvis venner eller familie har søkt etter joggesko, kan plattformen utlede at du også er interessert i dem.

Hvordan omgivelsene og enhetene dine påvirker annonser

Posisjonshistorikken din forteller annonsører hvor du handler, spiser og trener. Med Wi‑Fi-probedata kan besøket ditt i en butikk spores, selv om du ikke kobler til nettverket deres. Dette er fordi telefonen din kringkaster MAC-adressen sin når den søker etter kjente nettverk, og forhandlere bruker sensorer til å fange opp signalet.

Sporing på tvers av enheter kobler telefonen, den bærbare og den smarte TV til én identitet. Plattformer bruker din IP-adresse, påloggingsdetaljer og enhetsfingeravtrykk for å lenke økter. En annonsekampanje kan nå deg på telefonen om morgenen og på den bærbare om ettermiddagen, og justere frekvensen slik at det ikke føles repetitivt.

Samlokalisering er en annen, mer subtil mekanisme som påvirker hvilke annonser du får. Hvis du tilbringer tid i nærheten av noen som har undersøkt et produkt, kan annonseplattformer oppdage det delte posisjonssignalet og utlede en sosial tilknytning. På den måten blir interessene til en venn et signal om hva du kan ønske deg.

Hvorfor det føles som spionasje (men ikke er det)

Annonsesystemer er optimalisert for relevans, noe som betyr at de viser deg annonser for produkter og tjenester du statistisk sett sannsynligvis vil ha. Når en relevant annonse vises, føles den målrettet. Når irrelevante annonser vises (som er mesteparten av tiden), skroller du forbi uten å legge merke til dem.

Effekten forsterkes av nærhet i tid. Du er mer tilbøyelig til å legge merke til en annonse for noe du nylig snakket om eller tenkte på, fordi temaet er aktivt i arbeidsminnet ditt. Systemet leste ikke tankene dine. Det gjorde et sannsynlighetsbasert gjett som tilfeldigvis matchet det du snakket om.

Kan telefonen eller apper lytte til deg uten tillatelse?

På moderne versjoner av iOS og Android kan ikke apper få tilgang til mikrofonen uten ditt uttrykkelige samtykke. Disse tillatelsene håndheves på operativsystemnivå, noe som gjør dem svært vanskelige å omgå.

Problemet er at de fleste gir tillatelser under installasjonen uten å lese dem, og besøker deretter aldri avgjørelsen på nytt. En app du ga mikrofontilgang til for to år siden, har sannsynligvis fortsatt tilgang, selv om den opprinnelige grunnen ikke lenger er relevant.

Hvordan apptillatelser faktisk fungerer

På iOS må hver app oppgi hvorfor den trenger hver sensitive tillatelse, og du ser en lettfattelig forespørsel før tilgang gis. Siden iOS 14 tennes en oransje prikk i statuslinjen når mikrofonen er aktiv; grønt betyr kamera.

Android 12 introduserte de samme indikatorene. Begge plattformene har også et personvernpanel der du kan se nøyaktig hvilke apper som har hatt tilgang til hvilke sensorer, og når.

Bakgrunnstilgang til mikrofon er begrenset. Apper kan bare bruke mikrofonen i bakgrunnen hvis brukeren har gitt uttrykkelig bakgrunnstillatelse, noe som er sjeldent for de fleste appkategorier. En handleapp som ber om bakgrunnstilgang til mikrofonen, bør stilles spørsmål ved.

Hvordan hverdagsapper kan misbruke tillatelser

Risikoen handler mindre om skjult lytting og mer om datainnsamling som går langt utover det en apps funksjon krever. En gratis lommelyktapp som ber om mikrofon- og posisjonstilgang, har ingen legitim grunn til disse tillatelsene. Over-tillatede apper er vanlige på begge plattformer, og deres overdrevne datainnsamling mater de samme meglernettverkene som beskrevet ovenfor.

Sideinnlastede apper utgjør en høyere risiko. Apper installert utenfor den offisielle App Store eller Google Play har ikke bestått en sikkerhetsgjennomgang. Noen er designet spesifikt for å samle inn data eller, i mer alvorlige tilfeller, for å distribuere skadelig programvare. På Android er sideinnlasting mulig som standard; iOS krever enten utviklermodus eller en jailbreak. Hvis du bare laster ned apper fra offisielle appbutikker, reduserer du risikoen din betydelig.

Hva er de reelle sikkerhetsrisikoene utover annonser?

Å bli sporet for annonsering er irriterende, men det er ikke personlig. Truslene i denne delen er annerledes: De er rettet mot individet, og noen av dem har vært brukt mot journalister og advokater.

Hvordan spionvare kan få tilgang til mikrofonen din

Pegasus, utviklet av det israelske firmaet NSO Group, er det mest kjente eksempelet på kommersiell spionvare som kan aktivere en smarttelefons mikrofon og kamera eksternt. Den utnytter null-dagers sårbarheter i iOS og Android for å installere seg uten brukerinteraksjon. Journalister, advokater, aktivister og politiske skikkelser har vært bekreftede mål, basert på rettstekniske analyser fra Amnesty Internationals Security Lab.

Denne kategorien trussel er alvorlig, men en vanlig forbruker vil neppe bli målrettet på denne måten. Pegasus koster millioner av dollar per utrulling og selges utelukkende til myndigheter. Hvis du er bekymret for statlig overvåking på grunn av yrket ditt eller aktivisme, gir Electronic Frontier Foundation veiledning om trusselhåndtering for høyrisikopersoner.

Ta kontroll over telefonens personvern

Telefonen din inneholder mer persondata enn de fleste er klar over. Kaspersky Mobile Security blokkerer skadelig programvare og nettfisking, maskerer tilkoblingen din med en lynrask VPN, og sjekker om dataene dine har blitt eksponert i et datainnbrudd.

Prøv Kaspersky Mobile SecurityHvordan apper kan samle inn mer data enn du forventer

Skjermopptaks-SDK-er (Software Development Kits), noen ganger kalt «session replay»-verktøy, kan fange alt på skjermen din under en appøkt. Dette inkluderer teksten du skriver, skjemaer du fyller ut og innholdet du ser. En undersøkelse fra 2018 av forskere ved Princeton fant «session replay»-kode i apper fra store detaljister og flyselskaper, og det ble ikke opplyst til brukerne deres. Å bruke SDKs er ikke ulovlig i de fleste jurisdiksjoner, men det går lenger enn det de fleste tror de har samtykket til.

Apper kan også loggføre tastetrykkene dine, lese utklippstavlen din og spore den fysiske måten du holder og skroller på telefonen. Ingenting av dette krever mikrofontilgang, og nesten ingenting forklares tydelig i det med liten skrift.

Hvorfor datasporing er den større hverdagsrisikoen

Du har sannsynligvis aldri hørt om Acxiom, men selskapet har en profil på deg. Selskapet hevder over 2,5 milliarder forbrukerposter på verdensbasis. LiveRamp gjør noe lignende. Det kobler lojalitetskortkjøpene dine og klinikkbesøkene dine til annonserings-ID på telefonen din. Dette betyr at en annonseplattform kan vite at du besøkte en klinikk med en bestemt spesialitet uten at den klinikken deler noe direkte. I de fleste jurisdiksjoner under markedsføringslovgivning er dette lovlig og krever bare opplysning gjemt i personvernerklæringer.

Profilen som bygges på atferden din, forblir ikke i annonseverdenen. Nettfisking-kampanjer bruker profilerte data for å tilpasse angrepene sine. Dette gjør falske e-poster og tekstmeldinger vanskeligere å identifisere som svindel fordi de bruker relevante meglerdata som forsikringspriser, kredittscore og ansettelsesscreening som en del av svindelen.

Hvordan kan du beskytte personvernet ditt på telefonen?

Trinnene nedenfor tar under en time og krever ingen teknisk ekspertise. De gjør deg ikke usynlig, men de gjør det langt vanskeligere å bygge en detaljert profil på deg.

Kontroller mikrofon- og apptillatelser

Start med en tillatelsesgjennomgang

iOS: gå til Innstillinger, deretter Personvern og sikkerhet, deretter Mikrofon. Dette viser hver app med mikrofontilgang. Opphev tilgangen for alle apper som ikke har en tydelig lydfunksjon.

Android: gå til Innstillinger, deretter Personvern, deretter Tillatelsesbehandling, deretter Mikrofon for den samme visningen.

Se over hva appene dine har tilgang til

Bruk personvernpanelet på plattformen din for å se hvilke apper som nylig har brukt mikrofon, kamera, posisjon, kontakter, kalender og helsedata. En kontaktliste avslører ditt sosiale nettverk; kalenderdata avslører timeplan og posisjonsmønstre.

iOS: gå til Innstillinger, deretter Personvern og sikkerhet, deretter App-personvernrapport. Kontakter, Kalendere og Helse har hver sin egen seksjon som viser alle apper med tilgang.

Android: gå til Innstillinger, deretter Personvern, deretter Personvernpanel. Sjekk også Tillatelsesbehandling, der du kan gjennomgå tilgang etter tillatelsestype på tvers av alle installerte apper.

Sjekk bakgrunnstilgang til posisjon separat

Mange apper ber om «alltid på»-posisjon når «ved bruk» er tilstrekkelig. Endre disse til «ved bruk» eller «aldri» med mindre det finnes en klar funksjonell grunn.

iOS: gå til Innstillinger, deretter Personvern og sikkerhet, deretter Stedstjenester

Android: gå til Innstillinger, deretter Posisjon, deretter Apptillatelser

Reduser sporing og profilering

Tilbakestill annonserings-ID regelmessig

Dette sletter ikke den eksisterende profilen din, men det bryter koblingen mellom fremtidige data og historikken din.

iOS: gå til Innstillinger, deretter Personvern og sikkerhet, deretter Sporing, og slå av «Tillat at apper ber om å spore».

Android: gå til Innstillinger, deretter Personvern, deretter Annonser, deretter «Slett annonserings-ID».

Begrens annonsetilpasning eksplisitt

Både iOS og Android tilbyr et alternativ for å velge bort personlig tilpasset annonsering på systemnivå. Å aktivere denne innstillingen stopper ikke annonser, men det stopper annonser fra å målrettes ved hjelp av atferdsdataene dine.

iOS: gå til Innstillinger, deretter Personvern og sikkerhet, deretter Apple-annonsering, og slå av Personlige annonser.

Android: gå til Innstillinger, deretter Personvern, deretter Annonser, deretter «Velg bort personlig tilpassede annonser».

Bruk en VPN

En VPN krypterer internettrafikken din og maskerer IP-adressen din for nettstedene og appene du bruker. Dette forhindrer IP-basert sporing på tvers av enheter og gjør det betydelig vanskeligere for annettverk å koble telefonsesjonene dine til laptopsesjonene dine. Det beskytter også dataene dine på offentlige Wi‑Fi-nettverk der ukryptert trafikk kan bli avlyttet.

Rask personvernsjekkliste

- Deaktiver mikrofontilgang for alle apper som ikke krever lyd som kjernefunksjon.

- Slett talehistorikken din i Siri, Google Assistant eller Alexa fra kontoinnstillingene dine minst to ganger i året.

- Tilbakestill annonserings-ID hver tredje måned eller deaktiver annonsesporing helt.

- Hold operativsystemet og appene dine oppdatert, siden programvareoppdateringer ofte tetter sårbarheter som spionvare utnytter.

- Unngå å sideinnlaste apper fra utenfor offisielle butikker med mindre du har en spesifikk teknisk grunn og forstår risikoen.

- Bruk en VPN på offentlige Wi‑Fi-nettverk og vurder å bruke en som en generell vane for sensitiv nettbruk.

Relaterte artikler:

- What are the different Spyware Types you should know about?

- How to stop phone hacking

- Is your Smart TV spying on you without your knowledge?

- What are the key concerns about Smart Speaker Security?

Anbefalte produkter:

Ofte stilte spørsmål om telefoner som lytter

Kan telefonen din lytte til deg selv om du aldri bruker stemmeassistenter?

Ja, potensielt. Programvaren for stemmeassistenter er som standard aktivert, så lytteren for aktiveringsord kan kjøre selv om du aldri har brukt den. Sjekk innstillingene dine og deaktiver den hvis du vil være sikker. Annonser finner deg uansett via nettleserhistorikk, posisjon og appatferd.

Lytter telefonen når den er slått av eller i flymodus?

En avslått telefon kan ikke kjøre programvare eller overføre data. I flymodus er radiotransmisjoner deaktivert, men programvare kjører fortsatt lokalt. En app med mikrofontillatelse kan ta opp lyd i flymodus og laste den opp senere når tilkoblingen gjenopptas. Sjekk og fjern unødvendige tillatelser for å unngå dette.

Kan telefonen din lytte til deg via andre enheter som smarthøyttalere eller TVs?

De deler ikke lyd med hverandre som standard. Smarthøyttalere og smarte TVs kjører sine egne lyttere for aktiveringsord uavhengig av telefonen din. Imidlertid kan alle tre enhetene koble seg til det samme annonsesystemet via Wi‑Fi og kontolegitimasjon. Dette skaper et samlokaliseringssignal brukt for annonsemålretting.

Kan sletting av apper eller tilbakestilling av telefonen stoppe målrettede annonser?

Nei, sletting av en app fjerner den fra enheten din, men ikke dataene den allerede har delt med tredjeparter. En fabrikktilbakestilling oppretter en ny annonserings-ID og sletter lokale data, men meglerdatabaser beholder profilen din. Tilbakestilling kombinert med å slå av annonsetilpasning og å bruke en VPN kan hjelpe.